Các chuyên gia bảo mật từng cảnh báo khá nhiều về việc các ứng dụng có nguồn gốc từ Trung Quốc đã thực hiện những hành vi đáng ngờ, có thể dẫn đến việc lấy trộm thông tin từ người sử dụng rất đáng lo ngại.

WeChat có thể theo dõi và kiểm duyệt nội dung cuộc trò chuyện

Nghiên cứu cho thấy, kiểm duyệt được thực hiện theo số điện thoại và mục tiêu WeChat chính là nhắm đến tất cả người dùng Trung Quốc, cho dù họ sử dụng một mạng riêng ảo hay các phương tiện khác để tránh các bộ máy kiểm duyệt Great Firewall của Trung Quốc.

Trước đó, WeChat cũng đã bị tố xóa các bài viết nhạy cảm bằng tính năng Public Account, hoạt động như một trang Facebook cho các doanh nghiệp hoặc người nổi tiếng. Hay vào tháng 12.2012, chức năng bảo mật trong ứng dụng nhắn tin di động WeChat có thể theo dõi vị trí, nội dung riêng tư của hơn 200 triệu người dùng theo thời gian thực.

Meitu

Vào tháng 1.2017, các chuyên gia an ninh ra cảnh báo người dùng nên gỡ bỏ ứng dụng làm đẹp Meitu do nghi thu thập dữ liệu cá nhân, bao gồm địa chỉ MAC, IMEI, SIM ICCID, ảnh gốc và nhiều hơn nữa… để chuyển đến một máy chủ không xác định ở Trung Quốc.Mặc dù một phát ngôn viên của Meitu cho biết ứng dụng chỉ sử dụng những nguyên tắc cơ bản đối với một ứng dụng chỉnh sửa ảnh, cùng lấy thông tin thiết bị nhằm giúp hỗ trợ người dùng tốt hơn nhưng chuyên gia bảo mật Jonathan Zdziarski đã phát hiện những dòng mã đáng ngờ trong ứng dụng Meitu trên iOS. Thậm chí, ông tin rằng những thông tin người dùng mà Meitu thu thập sẽ được bán lại cho các công ty có nhu cầu quảng cáo sản phẩm.

Pitu

Mới đây nhất, một ứng dụng tạo ảnh theo phong cách cổ trang xuất xứ từ Trung Quốc có tên Pitu được phát hiện thu thập hầu hết các thông tin trên thiết bị đặt người dùng đứng trước nguy cơ bị lộ các thông tin cá nhân và có thể gặp nhiều rắc rối sau đó nếu các dữ liệu được sử dụng với mục đích xấu.Theo cảnh báo từ Bkav, ứng dụng Pitu đã yêu cầu người sử dụng cung cấp các quyền khác nhau trên thiết bị, gồm mở một kết nối Bluetooth đến một thiết bị khác; tự động mở một kết nối Wifi; tạo và truy cập Internet; truy cập vào việc định vị vị trí của thiết bị (GPS); đọc thông tin của thiết bị (ID, các ứng dụng, IMEI, số điện thoại, các cuộc gọi,…); kiểm tra các ứng dụng, chương trình đang chạy trên thiết bị; đọc và ghi vào bộ nhớ thiết bị, thay đổi cấu hình và dữ liệu của thiết bị; và ghi lại các cuộc hội thoại. Đó là những điều không cần thiết với một ứng dụng chỉ cung cấp chức năng chỉnh sửa ảnh.

Baidu

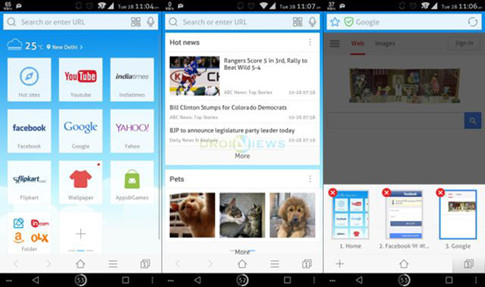

Công cụ tìm kiếm Baidu của Trung Quốc cũng từng được các chuyên gia bảo mật cảnh báo về việc thu thập dữ liệu GPS, tên mạng không dây gần đó và một số thiết bị có thể được sử dụng để xác minh điện thoại của một người. Nhưng quan trọng hơn, các dữ liệu này được lưu trữ trong máy chủ Baidu đặt tại Trung Quốc.Các nhà nghiên cứu tại Citizen Lab Canada cho biết họ đã tìm thấy các vấn đề bảo mật thông tin cá nhân trong bộ phát triển phần mềm Android được Baidu xây dựng. Những vấn đề này ảnh hưởng tới trình duyệt web của Baidu, cũng như hàng ngàn phần mềm khác được xây dựng dựa trên bộ kit của Android.

Theo đại diện Citizen Lab, các thông tin được mã hóa bị thu thập bao gồm vị trí người dùng, các tìm kiếm và lịch sử truy cập web. Vấn đề khó khăn ở đây là làm thế nào người dùng có thể biết họ đã bị lấy cắp những thông tin gì và những tổ chức nào có thể truy cập thông tin của họ.

Theo Thanh Niên

http://www.thongtincongnghe.com/article/72786#utm_source=feedburner&utm_medium=feed&utm_campaign=Feed%3A+ttcn+%28TTCN+-+Tat+ca%29